En 2025, la tecnología y el negocio ya no son entidades separadas. Cada decisión digital impacta directamente en los ingresos, la reputación y el cumplimiento normativo de una organización. A continuación, exploramos los diez riesgos tecnológicos más críticos que enfrentan las empresas hoy en día, junto con medidas clave para anticiparse a ellos y proteger sus activos.

1. Ciberataques de alto impacto (ransomware)

El ransomware continúa siendo uno de los ataques más devastadores para las empresas, por su capacidad de paralizar operaciones enteras mediante el secuestro de datos críticos. En 2025, se estima que los daños globales por este tipo de ataques alcanzarán los 57 mil millones de dólares.

Para enfrentar esta amenaza, las organizaciones deben adoptar un enfoque de seguridad basado en el modelo Zero Trust, que combina autenticación multifactorial con microsegmentación para limitar el acceso solo a usuarios verificados.

Además, es fundamental automatizar copias de seguridad offline y validar su recuperación periódicamente a través de soluciones como BaaS o DRaaS.

A nivel financiero, es necesario contratar un ciberseguro que cubra tanto interrupciones operativas como rescates por extorsión, es una medida prudente y necesaria.

2. Interdependencia digital y terceras partes críticas

Los recientes incidentes, como la caída global vinculada a CrowdStrike en 2024 o el caso MOVEit en 2023, dejaron en evidencia la fragilidad de las cadenas tecnológicas. Cada proveedor, ya sea SaaS, IaaS o integrador, representa un nodo de riesgo.

Por ello, resulta indispensable mapear a todos los terceros críticos, evaluar qué procesos dependen de ellos y exigir certificaciones como SOC 2 o ISO 27001, así como la existencia de planes de continuidad (BCP) y recuperación ante desastres (DRP). Las empresas más resilientes diseñan además estrategias de contingencia que incluyen esquemas multi-cloud y procedimientos manuales alternativos para garantizar la continuidad operativa ante cualquier eventualidad.

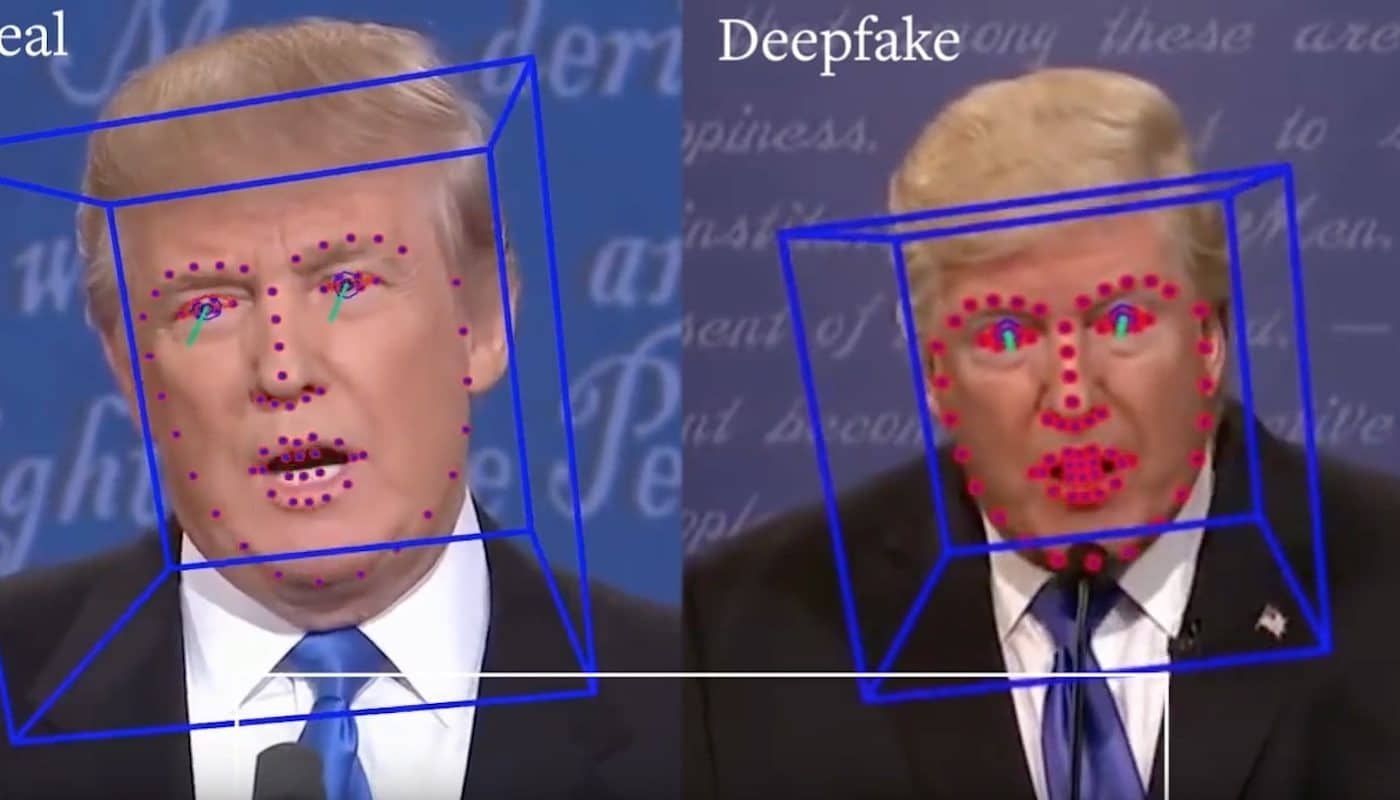

3. IA generativa, deepfakes y “Shadow AI”

La masificación de herramientas de inteligencia artificial generativa ha dado lugar a un aumento exponencial de fraudes basados en deepfakes y ataques de phishing sofisticados.

Se estima que los delitos relacionados con IA crecieron un 3.000 % en los últimos años. Frente a esta nueva realidad, es imprescindible que las organizaciones definan una política clara de uso responsable de la IA, que establezca límites y lineamientos sobre qué datos pueden ser utilizados y en qué contextos.

A nivel operativo, deben implementarse tecnologías de detección de contenido manipulado en áreas sensibles como recursos humanos y comunicaciones. Además, se debe monitorear y controlar el uso de IA no autorizada, conocida como “Shadow AI”, para prevenir la exposición involuntaria de información confidencial.

4. Gobernanza y seguridad en nubes múltiples

Con un gasto global que superará los 723 mil millones de dólares en servicios de nube en 2025, el entorno multi-cloud se ha vuelto una norma.

No obstante, cada nueva plataforma añade complejidad en términos de configuración, seguridad y costos ocultos. Para gestionar este ecosistema de forma segura, las organizaciones deben conformar equipos FinOps dedicados a optimizar costos, junto con soluciones de Cloud Security Posture Management (CSPM) que supervisen la postura de seguridad en todos los entornos.

Es esencial unificar políticas de control de acceso, cifrado y auditoría entre las distintas nubes utilizadas. En casos donde se procesen datos sensibles o críticos, conviene evaluar la adopción de modelos de “nube soberana” que garanticen el cumplimiento regulatorio y el control de la información.

5. Regulaciones tecnológicas en rápida expansión

El entorno normativo evoluciona rápidamente en respuesta al avance tecnológico. En Europa, la entrada en vigor de NIS2 y el AI Act impone nuevos estándares con sanciones que pueden alcanzar el 7 % de la facturación global.

Esta presión regulatoria se replica también en regiones como Asia, América Latina y Estados Unidos. Para adaptarse, las empresas deben centralizar un inventario de obligaciones regulatorias por país y plataforma, especialmente si operan a nivel internacional.

Además, el cumplimiento normativo debe integrarse desde el diseño en todo el ciclo de vida del software mediante prácticas DevSecOps. Finalmente, la figura del Digital Compliance Officer, con dependencia directa del C-level, se convierte en una pieza clave para garantizar la supervisión y aplicación de estos estándares en toda la organización.

6. Desinformación y manipulación reputacional

Las campañas de desinformación orquestadas con inteligencia artificial están afectando no solo a gobiernos, sino también a empresas. Se trata de una amenaza creciente conocida como “Disinformation-as-a-Service”, que busca erosionar la confianza del público, manipular precios de mercado o desacreditar marcas.

Para defenderse de este fenómeno, las compañías deben contar con capacidades de monitoreo continuo en medios digitales, redes sociales e incluso en la deep web. Asimismo, es vital formar un equipo de respuesta ágil compuesto por representantes de comunicaciones, legal y TI, capaz de contrarrestar narrativas falsas en tiempo real. Paralelamente, los portavoces corporativos deben estar capacitados en verificación de información y gestión de crisis reputacional.

7. Resiliencia operativa frente a apagones TI

Los apagones tecnológicos, ya sean causados por fallas internas, ataques o eventos externos, representan pérdidas millonarias. Se estima que el 90 % de las grandes empresas pierden más de 300.000 dólares por cada hora de inactividad.

Ante este panorama, es prioritario probar la capacidad de conmutación entre regiones y contar con procedimientos manuales alternativos para procesos críticos. También se deben garantizar infraestructuras redundantes tanto en energía como en telecomunicaciones, preferiblemente con más de un proveedor, para minimizar la posibilidad de interrupciones totales. La resiliencia operativa ya no es una opción, sino una condición esencial del negocio moderno.

8. Brecha de talento digital y proliferación de “Shadow IT”

La escasez de profesionales en ciberseguridad, que ronda los 3,5 millones a nivel mundial, representa un riesgo creciente. La sobrecarga de los equipos existentes incrementa las posibilidades de error humano y deja a las organizaciones más vulnerables.

Para revertir esta situación, las empresas deben apostar por programas de formación continua y rutas de carrera atractivas que permitan desarrollar y retener talento interno.

Al mismo tiempo, el uso no autorizado de aplicaciones SaaS (Shadow IT), que ya supera el 65 % en muchos entornos, se requiere una estrategia de control que combine catálogos internos de herramientas aprobadas con tecnologías de descubrimiento y gestión como CASB. De esta forma, se logra mantener la productividad sin sacrificar la seguridad.

9. Cibercrimen con criptomonedas y DeFi

El uso de criptomonedas y plataformas DeFi por parte de grupos delictivos se ha convertido en un canal clave para el lavado de dinero y la extorsión. En 2024, más de 51 mil millones de dólares circularon por billeteras digitales vinculadas a actividades ilícitas.

Para hacer frente a esta amenaza, las empresas deben integrar capacidades de analítica blockchain en sus procesos de conocimiento del cliente (KYC) e investigaciones internas. Además, se deben establecer políticas robustas de custodia y monitoreo de criptoactivos, así como capacitar a las áreas de Tesorería y Cumplimiento en la identificación de señales de fraude financiero en entornos DeFi.

10. Cibergeopolítica y guerra híbrida

El contexto internacional está marcado por conflictos que combinan ciberataques con acciones militares, como es el caso de Ucrania, Oriente Medio o el Indo-Pacífico. Estos escenarios implican amenazas directas a infraestructuras críticas mediante operaciones llevadas a cabo por proxies o actores estatales.

Ante este tipo de riesgos, las empresas deben mantenerse informadas sobre los desarrollos geopolíticos que puedan afectarlas directa o indirectamente. También se recomienda integrarse a redes de inteligencia sectorial para compartir alertas e información, y practicar simulacros de crisis que consideren tanto ataques físicos como digitales. Estar preparado para una guerra híbrida es parte del nuevo modelo de defensa empresarial.

VALTX: Consultoría en gestión de riesgos TI

Identificar los riesgos es solo el primer paso. La clave está en gestionarlos con método, enfoque estratégico y velocidad operativa. En VALTX, te ayudamos a convertir la incertidumbre tecnológica en decisiones informadas y acciones concretas. Aquí te compartimos una guía práctica para priorizar y actuar:

- Evalúa tu exposición real: cruza cada riesgo con tus procesos críticos, proveedores clave, plataformas tecnológicas y regulaciones aplicables.

- Cuantifica el impacto potencial: traduce cada riesgo en pérdidas económicas, afectación reputacional o interrupción operativa; habla el idioma del negocio.

- Asigna responsables (“risk owners”): define dueños por riesgo con métricas claras (como MTTR, cobertura de controles, etc.).

- Ensaya antes de que sea real: realiza simulacros de incidentes y pruebas de contingencia. Un plan que no se prueba, no sirve.

- Informa a la alta dirección regularmente: hoy más que nunca, los directorios deben supervisar riesgos tecnológicos. Las aseguradoras y reguladores lo exigen.

- Acción inmediata: clasifica cada uno de los 10 riesgos en un esquema tipo semáforo (rojo, ámbar, verde) y establece al menos una acción correctiva por cada riesgo en rojo para el siguiente trimestre.

Con este enfoque práctico, tu organización contará con una hoja de ruta clara y ejecutable para anticiparse a los desafíos tecnológicos de 2025, proteger sus activos clave y fortalecer su resiliencia digital.